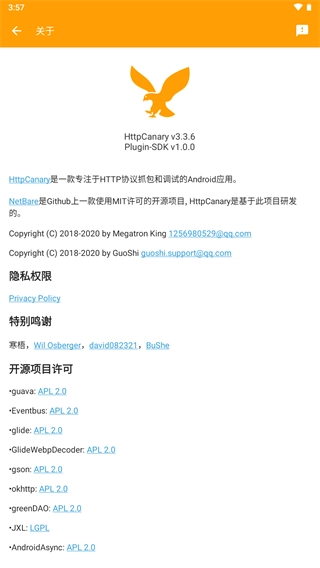

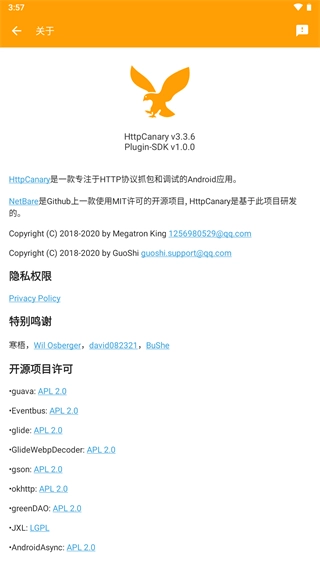

《小黄鸟抓包软件(HttpCanary)》是安卓平台广受技术用户推崇的网络分析工具,专注于移动端API接口调试与数据捕获。这款工具能实时监控设备网络流量,解析HTTP/HTTPS协议内容,为开发者及安全人员提供深度调试能力。用户可直观查看请求头、参数及响应数据,结合过滤与搜索功能精准定位目标信息。其独特之处在于支持HTTPS流量解密,无需Root权限即可运行,通过悬浮窗实现应用并行操作。操作界面简洁高效,即使新手也能快速掌握网络诊断技巧。

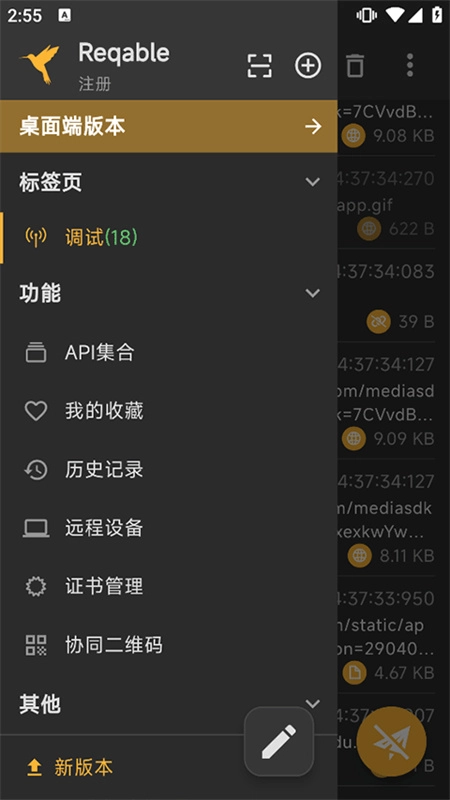

移动端流量分析需安装CA根证书,Reqable内置Android/iOS安装指引:

电脑端分析需安装电脑端CA证书,移动端直接分析则安装移动端CA证书。每台设备CA证书独立,需共用证书时可导出.p12格式跨设备导入。

协同模式扫码连接后,自动同步电脑端CA证书至移动设备。

Android证书分用户证书(无需权限)与系统证书(需Root)。Reqable通过ADB工具检测设备证书状态:

ADB工具需配置环境变量:

1. 从Android开发者官网下载ADB

2. 设置ANDROID_HOME和PATH变量

3. 重启Reqable生效

系统证书安装:

Root设备支持Android 5.0-15一键安装:

用户证书手动安装流程:

设置→安全→加密与凭据→安装证书→CA证书→选择证书授权

Android 7.0+需额外配置:

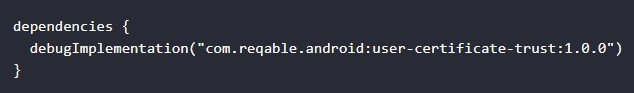

1. build.gradle添加依赖(推荐):

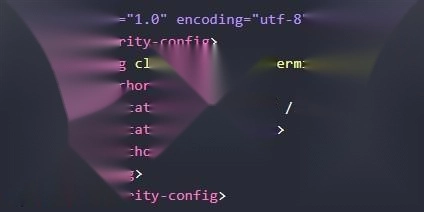

2. 或创建res/xml/network_security_config.xml:

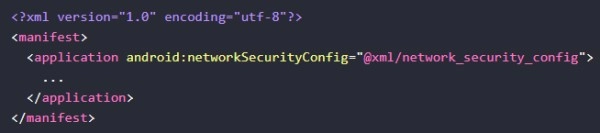

3. AndroidManifest.xml配置:

*发行版本需移除此配置

一、VPN配置

启用VPN作为中间人抓包:

1. 弹窗点击"确定"启用

2. 失败时重启手机重试

*仅支持单VPN运行

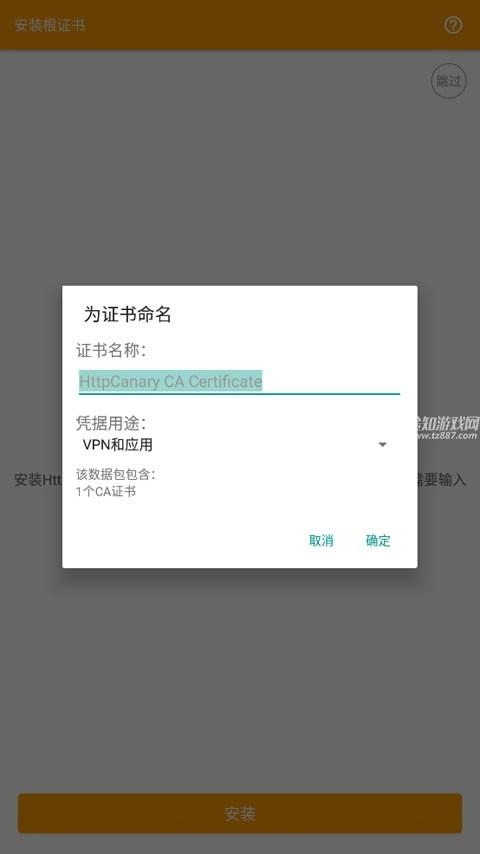

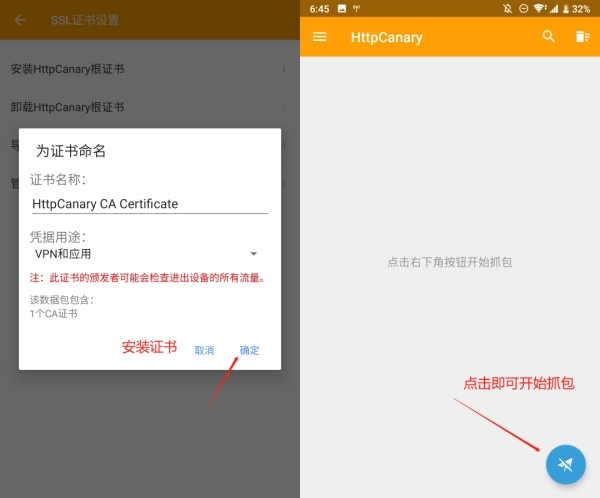

二、根证书安装

HTTPS抓包需解密证书:

1. 输入手机锁屏密码

2. 使用默认证书名,凭据用途选"VPN和应用"

3. 查看路径:设置→加密与凭据→信任的凭据→用户

*从右向左书写语言设备需切换英语

三、系统CA目录添加(Root设备)

Android 7.0+需证书导入系统目录:

1. 导出.0格式证书:

- /data/misc/user/0/cacerts-added/

- 或软件内导出到存储卡

2. 导入/system/etc/security/cacerts/

- adb命令复制

- MT管理器等工具操作

3. 验证路径:设置→加密与凭据→信任的凭据→系统

*系统升级可能清除证书

四、抓包操作

点击右下角按钮启动:

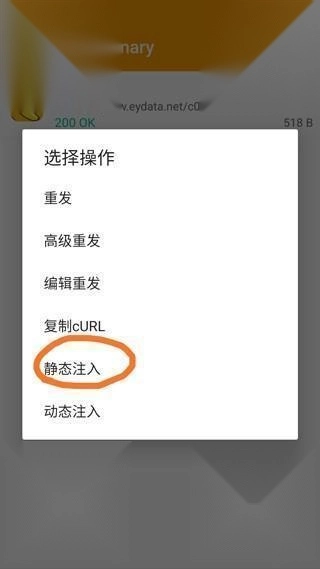

五、注入功能实战

1. 选择目标应用

2. 先启动目标应用,再开启抓包

3. 捕获数据包

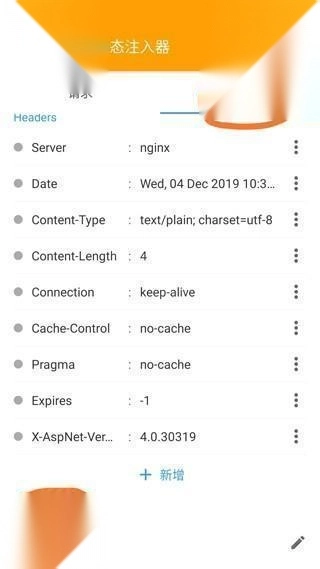

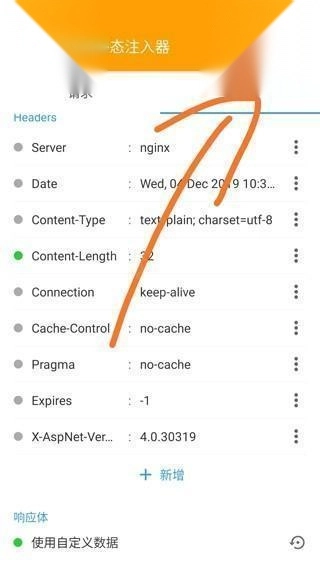

4. 选择静态注入

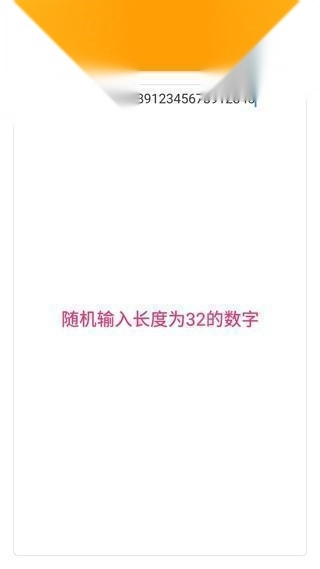

5. 编辑响应数据

6. 修改Body内容

7. 提交修改

实时捕获HTTP/HTTPS/WebSocket流量,支持:

• 协议覆盖:HTTP1.x/2.0、TLS/SSL

• 数据透视:请求头、参数、响应体解析

• 动态过滤:按应用/Host/协议/关键词筛选

• 注入修改:静态/动态双模式修改请求响应

• 数据视图:Raw/Text/Hex/JSON多格式解析

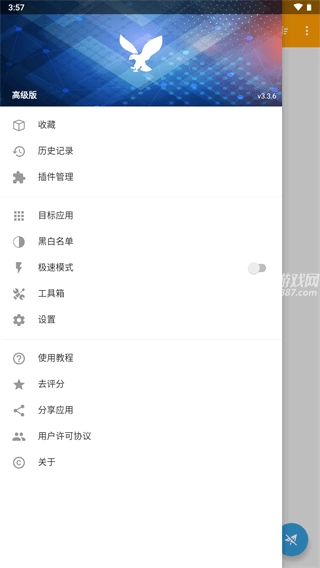

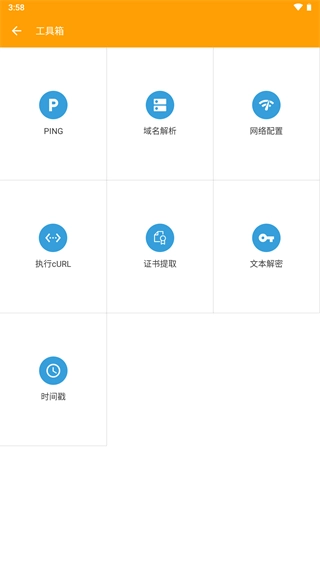

高级功能扩展:

• 屏蔽设定:阻断指定请求/响应调试API

• 性能统计:请求时间、数据量可视化

• 媒体支持:图片/BPM/PNG预览,AAC/MP3播放

• 数据分享:保存至文件或Reqable打开

• 插件生态:Host屏蔽、下载扩展等插件支持

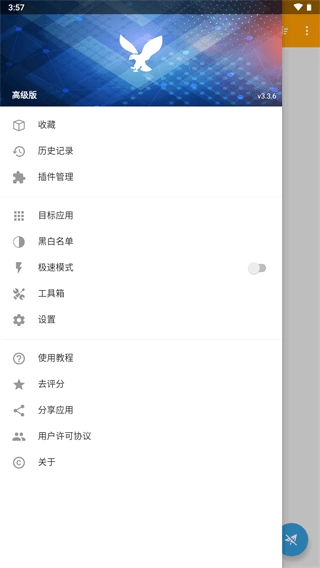

1. 免Root运行:常规抓包无需设备权限

2. 悬浮窗模式:实时监控不影响其他操作

3. 自动解码:Gzip/Deflate/Chunked自动处理

4. 安全加固:加密算法保障数据隐私

5. 流量管控:应用级流量消耗监控

• 安卓5.0-15全版本兼容

• 协同模式电脑-手机证书同步

• 音频视频抓取能力

• 低内存占用设计

• 离线数据包分析

1. CA证书类型:

- 用户证书(手动安装)

- 系统证书(需Root)

2. Android 7.0+解决方案:

• Root设备安装系统证书

• 平行空间4.0.8625以下版本

3. 抓包失败常见原因:

• 公钥证书固定

• 双向认证

• 非HTTP协议

v3.0.23更新:

- 内存占用与卡顿优化

- 大数据原始显示优化

- Python请求代码生成逻辑调整

- URL参数值保留原始格式

- 协同二维码IP列表优化

- 修复API测试参数丢失问题

- 网络切换后远程访问修复

大家都在下载

评价

具体建议内容

请输入验证码